Recebeu um email dizendo que vão vazar suas fotos íntimas? É golpe

Você já ouviu falar no termo sextortion? O termo faz uma referência as palavras sexo e extorsão em inglês e envolve um golpe muito comum aplicado na internet. Em geral, tudo o que os criminosos fazem é chantagear os usuários em troca de pagamentos em criptomoeadas, como o bitcoin.

E como fazem isso? Alegando que possuem fotos e vídeos íntimos da vítima ou ainda que possuem fotos do usuário durante a navegação em sites de conteúdo pornográfico.

Essas imagens podem até não existir de verdade, mas o cibercriminosos conseguem muitas vezes induzir os usuários a efetuarem o pagamento em troca da falsa sensação de segurança.

Veja também

- Como funcionam as "máquinas de spam" no WhatsApp

- O que fazer se seu vídeo íntimo vazar na internet?

- Filmes pornô com celebridades? A maioria é fruto de inteligência artificial

O sextortion funciona muitas vezes com o recebimento de um alerta por email informando que os criminosos tiveram acesso as nossas informações pessoais. Por conta disso, eles exigem o pagamento em troca da não divulgação do conteúdo íntimo.

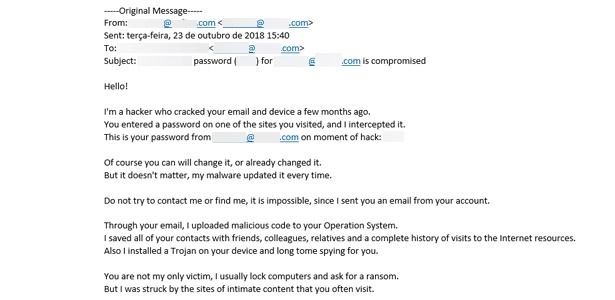

O UOL Tecnologia recebeu um desses emails nesta terça-feira (23) e o texto usado pelos cibercriminosos assusta mesmo. O mais curioso é que por ser um email corporativo existem várias camadas de segurança que a empresa utiliza. O que diminuiria a chance do roubo de informações.

Outra questão é que quem vai salvar os seus nudes ou acessar conteúdo pornográfico dentro da empresa em que trabalha?! A chance de a área de tecnologia descobrir e bloquear é gigante...

Como o golpe funciona na prática?

A primeira preocupação é que o remetente do email enviado com o golpe é você mesmo. Ou seja, você recebe um email enviado por “você mesmo”. O que nos leva a acreditar que nossa conta foi mesmo invadida.

Outro sinal de alerta é que dentro da mensagem o cibercriminoso diz que teve acesso a sua senha e faz questão de destacá-la no texto, conforme você pode ver abaixo:

Sou um hacker que invadiu seu e-mail e dispositivo [não especifica, mas dá a entender que pode ser o computador, celular] há alguns meses. Você digitou uma senha em um dos sites que você visitou e eu a interceptei. Esta é sua senha de _____________ [endereço do email] no momento da invasão: ______ [informa a senha real utilizada].

Claro que você pode mudar isso [a senha] ou já a mudou. Mas isso não importa, meu malware sempre atualiza o tempo todo.

Não contente, o cibercriminoso ainda faz várias ameaças: Não tente entrar em contato comigo ou me encontrar, é impossível, já que enviei um email da sua conta.

Através do seu email, enviei um código malicioso para o seu sistema operacional. Salvei todos os seus contatos de amigos, colegas, parentes e um histórico completo de visitas aos recursos da Internet [registros de navegação]. Também instalei um Trojan [programa malicioso que libera o dispositivo para futuras invasões] no seu dispositivo e há muito tempo espionando para você.

O texto é bem longo e detalha – mesmo sendo mentira em boa parte dos casos-- que o usuário acessou sites pornôs e que o hacker fez prints de tela enquanto a pessoa navegava por lá. Além disso, que ameaça expor os tipos de imagens visualizadas pelo usuário.

Portanto, eu espero de você um pagamento pelo meu silêncio. Eu acho que US$ 880 é um preço aceitável para isso!... Depois de receber o valor especificado, todos os seus dados serão imediatamente destruídos automaticamente. Meu vírus também será removido do seu sistema operacional.

O prazo máximo para o pagamento do suborno é de 2 dias (48h). Caso isso não aconteça, “todos os seus contatos vão receber as fotos malucas da sua vida secreta e sombria”.

O cibercriminoso é tão cara de pau que ainda dá um conselho no final: “Não insira suas senhas em sites não seguros”.

Recebi o email o que devo fazer?

Antes de tudo é preciso ter calma. Segundo especialistas, boa parte de emails parecidos como esses é falsa. As pessoas mal-intencionadas utilizam do medo para coagir os usuários a fazerem os pagamentos.

Além disso, a senha que aparece na mensagem pode ser uma que você usa realmente ou tenha usado no passado. Mas isso não significa que o hacker teve acesso aos seus dados. Vira e mexe empresas famosas são alvo de ataques e roubo de dados. O LinkedIn e o Yahoo foram alvo de golpes assim. Por isso, não é impossível que se descubra uma senha sem ter invadido o dispositivo da vítima.

Por isso, a primeira coisa que você pode fazer é não pagar. Em seguida abra o antivírus do seu dispositivo eletrônico (computador, notebook, smartphone, tablet) e configure para ele fazer uma varredura no aparelho.

Caso você não tenha esse tipo de proteção, instale imediatamente. Existem vários programas gratuitos. Se quiser ainda mais segurança, pesquise pelas versões pagas, já que elas trazem mais recursos.

$escape.getH()uolbr_geraModulos(‘embed-infografico’,‘/2018/chamada-pagina-de-seguranca-1533128904275.vm’)

ID: {{comments.info.id}}

URL: {{comments.info.url}}

Ocorreu um erro ao carregar os comentários.

Por favor, tente novamente mais tarde.

{{comments.total}} Comentário

{{comments.total}} Comentários

Seja o primeiro a comentar

Essa discussão está encerrada

Não é possivel enviar novos comentários.

Essa área é exclusiva para você, assinante, ler e comentar.

Só assinantes do UOL podem comentar

Ainda não é assinante? Assine já.

Se você já é assinante do UOL, faça seu login.

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Reserve um tempo para ler as Regras de Uso para comentários.