Câmara de Picos no topo do Google: como fraude direciona sites para apostas

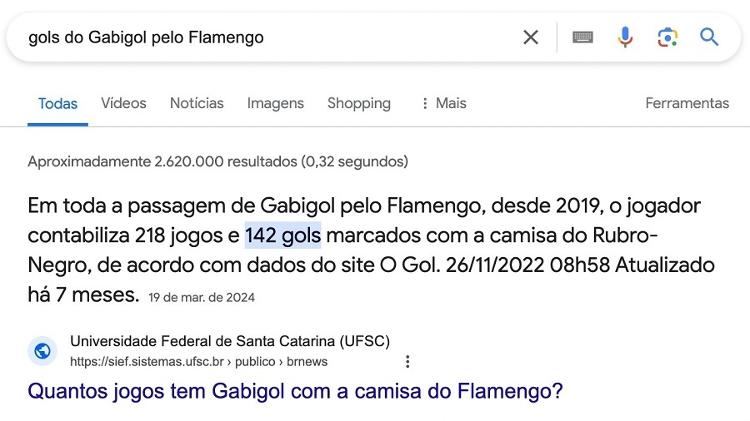

O site da Câmara Municipal de Picos, no Piauí, e os de outros órgãos oficiais estão aparecendo como suposta "melhor resposta" para diversas buscas aleatórias feitas no Google. Ao clicar nos links, os usuários são direcionados para sites de apostas, sem nenhuma conexão com a pesquisa original.

O que aconteceu

O fenômeno foi destacado por Felipe Neto em um post do influenciador no X (antigo Twitter). Depois disso, diversas pessoas relataram ter passado pela mesma situação.

Gente, papo sério...

-- Felipe Neto (@felipeneto) April 3, 2024

Eu não aguento mais pesquisar algo no Google e o resultado ser esta merda de

CÂMARA MUNICIPAL DE PICOS

Sendo q se vc clicar vai direto pra site de jogo do tigrinho.

Que bosta é essa @googlebrasil - eles aparecem em pelo menos 30% das buscas q faço! pic.twitter.com/p34Q3wrk0g

A Câmara Municipal de Picos não é a única afetada pelo problema. Os anúncios de apostas usam diferentes sites oficiais de prefeituras e universidades para se promover no Google.

A invasão é feita por meio de um método conhecido como defacement (desfiguração, na tradução literal): o golpista usa falha para se infiltrar nas páginas e usá-las a seu favor, colocando um código javascript.

Este ataque, chamado 'desfiguração de página', é uma forma de vandalismo cibernético. Um hacker altera a aparência de um site, substituindo a página inicial ou outras páginas visíveis ao público por suas próprias mensagens ou imagens

Miller Augusto, especialista em cibersegurança do Grupo Ivy

Segundo levantamento da AHT Security, mais de 5.000 sites infectados foram identificados atualmente somente no Brasil.

Por que sites .gov?

Emílio Simoni, especialista em cibersegurança da AHT Security, explica que a maioria das páginas alteradas são .gov porque esses sites demoram mais para serem atualizados e, por isso, ficam mais vulneráveis.

"Os hackers procuram por Wordpress e plugins vulneráveis e outras mais genéricas em sites, onde eles conseguem injetar um código HTML que faz esse redirect", explica.

O objetivo costuma ser obter lucros com campanhas de afiliados —quando a vítima é redirecionada para um site de apostas, a URL de acesso possui um código para informar a plataforma quem foi o responsável por encaminhar o usuário e pagar uma comissão.

Como o ataque é realizado?

Os criminosos usam um conjunto de técnicas para identificar o user-agent (cada pedido HTTP feito a um servidor web inclui um campo chamado "User-Agent" no cabeçalho).

Após esta identificação, capaz de entender se a página está sendo lida por um buscador ou acessada por um usuário, o conteúdo é adequado dinamicamente com as linguagens Php Python ou NodeJs

Miller Augusto

Para o usuário final, o maior incômodo é acessar o site e ser redirecionado para outro.

Mas é importante não interagir com a página para não correr o risco de cair em outras fraudes, diz Simoni.

Os códigos maliciosos inseridos são carregados a partir de servidores externos, com atualização a qualquer momento, então quem ataca pode muda o direcionamento para sites de aposta para distribuir phishings, malwares ou roubar dados

Emílio Simoni

Por que o Google exibe uma busca diferente do que é a página?

Oferecer conteúdo diferente para usuários é uma prática chamada "cloaking", que viola as diretrizes do Google e de outros mecanismos de busca.

Mas, neste caso, o Google enxerga a página de uma forma diferente da que é exibida para o usuário. Para isso, os hackers colocam um código HTML que não permite ao Google ler a página em navegadores comuns como o Chrome, Safari ou Mozilla.

Isso significa que o bot do Google consegue verificar apenas o que estava hospedado no site real.

Como as informações estão dentro de um site do governo, o Google faz um ranqueamento e o considera de maior relevância.

Os navegadores conseguem fazer a leitura desse código e fornecem o conteúdo visual real para você: os sites de bet.

É uma página web que se adapta conforme sua busca no Google, tornando-se um verdadeiro camaleão das consultas digitais, ganhando posições estratégicas nos buscadores. Após acessar esta página, ela se transfigura toda ou direciona para um outro conteúdo externo

Miller Augusto

Como se proteger?

O mais recomendado para que os sites não fiquem vulneráveis a esse tipo de ataque é manter os softwares e componentes atualizados, segundo a AHT Security. Além disso, é importante contar com plugins de proteção e utilizar serviços de identificação de vulnerabilidades e sites infectados.

Para remover o site da busca do Google em caso de ataque, o dono da página pode utilizar o Google Search Console, um serviço gratuito para webmasters gerenciado pelo Google. Vale destacar que esta funcionalidade está disponível apenas para urgências - como é o caso, já que a página de um órgão público está levando o usuário para um site de bet e que pode conter algum malware.

Contudo, o próprio Google emite um aviso de que a remoção será temporária. Ou seja, o dono do site precisa adotar medidas técnicas na área de otimização para motor de busca para que a página não possa mais ser rastreada e nem indexada pelo Google.

O que diz o Google?

Em resposta ao UOL, o Google afirmou que não comenta "ações tomadas contra sites ou URLs específicos, mas quando identificamos violações de nossas políticas contra spam hackeado, tomamos as medidas adequadas, que podem incluir ações manuais".

O Google também informou que, no geral, o sistema de combate de spam da empresa "permite bloquear 40 bilhões de páginas de spam todos os dias. Esses sistemas ajudam a manter a busca 99% livre de spam".

A empresa afirmou ainda que, quando detecta que sites podem ter sido hackeados, notifica os proprietários para que eles possam garantir a segurança da página.

O UOL também tentou contato com a Câmara Municipal de Picos, citada por alguns usuários nas redes sociais a respeito das pesquisas no Google, mas não obteve retorno até o momento.

Deixe seu comentário

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Leia as Regras de Uso do UOL.